一、引言

为了能够保证企业所属的信息资源的安全有效,信息系统除有能力确认用户的身份是否合法外,还要能够判断该用户是否有权使用或更改某一项数据信息。这是信息安全的主要功能之一,称为访问控制(Access Control);若从企业管理的角度来看,这种功能就是权限管理(Authorization Control),即判断对信息资源的执行权限是否经过适当的授权。

权限管理是产品生命周期管理系统的基础模块,保证了系统的用户之间数据共享与安全保密。目前基本的访问控制模型是访问矩阵模型(ACM),但是访问控制矩阵模型太大,并且由于许多主体对于大多数客体不能访问而使得矩阵变得过于稀疏,这使得矩阵不容易执行,权限管理中采用的访问控制模型一般有:自主性访问控制DAC(Discretionary Access Control)、强制型访问控制MAC(Mandatory Access Control)、基于角色访问控制RBAC(Role Based Access Control),后者已经成为前面两个模型的最佳替代者。在RBAC 中,权限与角色相联系,用户作为合适角色的成员而获得权限,极大地简化了用户和权限的管理。清软英泰TiPLM系统采用了目前应用最为广泛的基于角色的访问控制(RBAC)模型。

二、清软英泰TiPLM访问控制解决方案

2.1 访问控制基本概念

访问控制是在计算机系统所属的信息资源遭受未经授权的操作威胁时,能够采用适当的管制及防护措施来保护资源安全性和正确性。

访问控制一般包括:

主体(subject):发出访问操作、存取要求的主动方,通常为系统用户或用户程序的某个进程;

客体(object):被调用的程序或被存取的数据对象;

访问规则(rule):用以确定一个主体对某个客体是否拥有访问权限的判断策略。

访问控制的实质是通过安全访问规则限制访问主体(用户、进程、服务等)对客体(程序、文件等)的访问权限,从而使计算机系统在合法范围内使用。只有经过授权的用户向系统正确提交并验证了自己的身份后,才允许访问特定的系统资源。

将访问控制应用在企业信息管理系统中,是以用户认证为前提,将各种安全策略相互配合起来对企业信息资源起保护作用。信息系统通过实施访问控制,可以限制对关键资源的访问,防止非法用户的侵入或合法用户的操作而造成破坏。安全访问控制中最基本的两个原则就是最小特权原则和职责分离原则。

2.2 清软英泰TiPLM访问控制特点

目前实施PLM系统的企业一般都扩展型或集团型企业比,对权限管理变化差异比较大,权限设置的范围比较广,清软英泰从技术和实施两方面考虑,设计出了非常灵活的授权访问机制,可以满足不同行业、不同领域对于数据安全的需要,主要的特点有:

支持基于人员、角色、组织并存的授权;

支持多个层次的对象授权访问控制;

支持多种方案的权限多级分发;

支持动态的工作流授权;

支持权限模型和策略定义;

支持权限时效性设置;

支持文件加密和压缩;

支持安全日志记录;

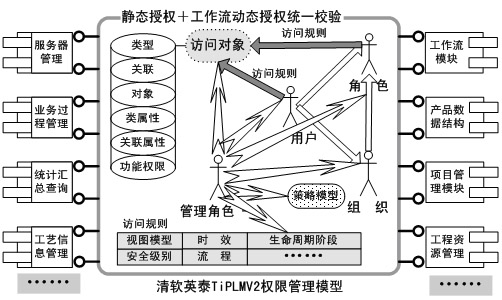

图1:TiPLM访问控制解决方案示意图

图1中说明了清软英泰TiPLM系统整个访问控制设计框架。TiPLM采用了目前应用最为广泛的基于角色的访问控制(RBAC)模型,角色作为用户和权限的中介,简化了授权管理,具有机动灵活的特点,特别是在权限变更时,操作简便,且不容易产生安全漏洞。为了满足不同企业授权级别要求,在支持基于角色的访问控制(RBAC)模型基础上,TiPLM系统支持用户级别和组织级别的访问控制,如图2所示。用户的权限不但可以通过角色获取,同时可以直接给用户授权。

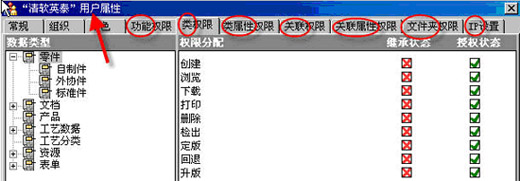

图2 对普通用户直接授权