第三章 基于行为检测的信任度评估技术

第一节 网络行为检测技术

3.1.4入侵检测的分析方法

如前所述,根据检测和分析方法的不同,人侵检测技术主要分为两大类:基于特征(signature-based)的人侵检测(又称误用检测.misuse detection)和基于异常(anomaly-based)的人侵检测。

1.基于异常的入侵检测

基于异常的人侵检测根据用户的异常行为或者对资源的异常存取来判断是否发生人侵事件。例如一个用户A一般在旱上9点到晚上5点之间登录到服务器,如果有一天,服务器发现该用户账号在午夜12点登录到服务器来,就认为是一次人侵事件。基于异常的人侵检测要建立一个阈值来区分正常事件与人侵事件。

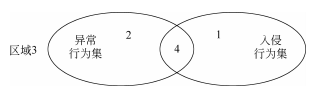

基于异常的人侵检测因为与具体系统无关,通用性较强,甚至有可能检测出以前末出现过的攻击方法。不过,因为难以对整个系统内的所有用户行为进行全面的描述,况且每个用户的行为是经常改变的,所以它的主要缺陷在于误检率较高。实际上,基于异常的人侵检测方法的最大不足之处是“异常并不等于人侵”,如图3.4所示。

图3. 4 异常与入侵的比较

根据图3.4,可以把异常与人侵的关系分为下面生种类型:

(1)对应图3.4区域1的部分,是人侵但不是异常。虽然它是一个人侵事件.但由于不在异常集中,所以系统不能检测。这类事件的集合称为错误拒绝集(false negatives)。

(2)对应于图3.4区域2的部分,不是人侵但是异常。虽然不是一个人侵事件,但是由于在异常集中,所以会被认为是一次人侵事件。这类事件的集合称为错误接受集(falsepositives)。

(3)对应于图3.4区域3的部分,不是人侵也不是异常。这类事件会被正确排除,称为正确拒绝集(true negatives)。

(4)对应于图3.4区域生的部分,是人侵同时也是异常。这类事件会被正确检测,称为正确接受集(true positives)。

基于异常的人侵检测用于检测异常活动的发生,如果有异常活动发生就认为是有人侵嫌疑。既然有异常的概念,就有相应的正常活动的定义,并且要对正常活动的偏离定义闽值。基于异常的人侵检测方法主要有以下几种。

1)统计方法(Statistical Approach)

基于异常的人侵检测中经常使用统计方法.假设正常的操作存在内在的统计规律。人侵检测系统观测主体(如用户)的活动并生成相应的活动特征表(profile)。活动特征表含有若干指标(measure)值.每个指标值代表系统安全性某个方面的闽值。这些指标值根据经验值或一段时间内的统计得到。假设S1,S2,…Sn代表指标M1,M2…Mn的阈值,然后从某段时间的审计记录中提取当前特征表(T1,T2…Tn,),如果Ti比Si大,则表示i指标的异常度大。另外也可以使用各指标闽值的带权平方和来做比较标准,带权平方和的表达式如下:

其中Ai为Si的权重Ai>0。

特征表一般含有以下类型的指标。

(1)活动强度指标:用来衡量用户活动的频率,如一分钟内用户产生的审计记录数。

(2)审计记录一分布情况指标:用来衡量最近审计记录中所有活动类型的分布情况.如某个用户的文件存取与I /O活动的分布情况。

(3)类别指标:用来在不同类别中衡量某一活动的分布情况,如来自不同物理位置的login命令的相对频率,或系统中每个邮件服务器、编译器、Shell和编辑器的相对使用频率。

(4)序数指标:用数值来表不活动情况,如某一用户对CPU和I/O的使用总值。

使用统计方法的优点是口f以利用相对成熟的统计理论成果。但使用统计方法的一个主要缺点是人侵者可以“训练”该IDS使得它把异常逐渐当作正常;另一个缺点是难以确定合适的闽值。另外.有些行为难以用纯统计的方法来建模。